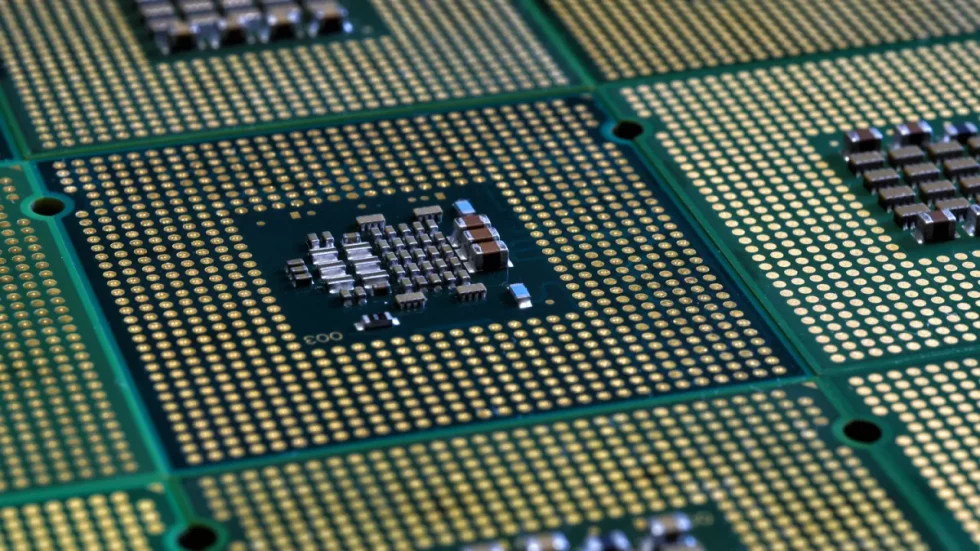

Gemäß einer Entdeckung der Linux-Publikation Phoronix hat Intel am Freitagnachmittag CPU-Microcode-Updates veröffentlicht, die sich auf Prozessoren bis zurück zu Coffee Lake erstrecken. Das Changelog enthält leider keine ausführlichen Informationen, außer der Erwähnung, dass der neue Mikrocode ein nicht näher spezifiziertes Sicherheitsproblem behebt. Das Sicherheitsproblem wurde nicht in der Patch-Tuesday-Liste aufgeführt, die sich auf Unternehmen bezieht, die am zweiten Dienstag eines jeden Monats Patches veröffentlichen. Zusätzlich wurde von Phoronix festgestellt, dass für diesen Monat kein CPU-Mikrocode-Update oder ein neues Intel Security Advisory veröffentlicht wurde.

Vor etwa 20 Stunden hat Nayeli Rico, ein BIOS-Ingenieur bei Intel, die Release Notes und den Quellcode für die Version microcode-20230512 hochgeladen. Die Beschreibung dieser Version lautet: “Security Updates for [INTEL-SA-NA]”. Die Abkürzung “SA” steht wahrscheinlich für “Security Advisory”, während “NA” wahrscheinlich für “Not Available” steht. Es scheint eine Sicherheitslücke zu geben, die zahlreiche Intel-Plattformen betrifft, einschließlich der neuesten Intel Core Raptor Lake 13. Generation für Verbraucher und der Xeon Sapphire Rapids 4. Interessanterweise erhalten aber auch neuere Produktlinien wie Alder Lake-N und die Atom C-Serie (Arizona Beach) zum ersten Mal ein Microcode-Update. Die umfangreiche Liste umfasst Desktop-Prozessoren von Coffee Lake bis heute sowie mobile Chips von Kaby Lake bis heute.

Ohne ausreichende Dokumentation ist es uns nicht möglich, das Ausmaß des Sicherheitsproblems einzuschätzen. Die Intel-Liste listet nur die Plattformen auf, die den neuen Mikrocode erhalten. Es ist nicht klar, ob das Problem ausschließlich die aufgelisteten Plattformen betrifft oder ob auch ältere Prozessoren vor Coffee Lake anfällig sind. Normalerweise fügen Motherboard-Hersteller neuen Mikrocode in ihre Firmware-Updates ein. Bei weniger dringenden Problemen kann es jedoch manchmal etwas dauern, bis die Hersteller die neue Firmware veröffentlichen. Manchmal ist es für die Chiphersteller schneller, das Mikrocode-Update über ein Windows-Update zu verteilen. Dieser Ansatz hat jedoch Nachteile, da er weder die Hardware noch die Firmware verändert. Stattdessen muss das Betriebssystem den Mikrocode bei jedem Neustart laden. Inzwischen ist das neue CPU-Mikrocode-Update bereits unter Linux verfügbar, und Phoronix führt bereits Tests durch, um die Auswirkungen auf die Leistung von Intels mobilen Prozessoren Alder Lake P und Desktop-Prozessoren Raptor Lake zu messen. Windows-Nutzer sollten in Kürze Zugang zum Mikrocode-Update erhalten.

Quelle: TomsHardware

13 Antworten

Kommentar

Lade neue Kommentare

Urgestein

1

Urgestein

Urgestein

Urgestein

Urgestein

Urgestein

Urgestein

Urgestein

Urgestein

Urgestein

Mitglied

Mitglied

Alle Kommentare lesen unter igor´sLAB Community →