Ich denke das Bild genügt

Man braucht einen Zero Day exploit schon in dem IBBM - damit der Private Key malicious/bösartig ist.

Durch diesen werden weitere Keys generiert und mittels OEM set-public signature abgeglichen

TPM dadurch erlaubt es die malicious keys als "whitelist" zu akzeptieren und weitere AES256 können generieren zu können.

Ein Pyramiden System.

Woher ich 99.98% sicher sein kann, dass es nur Attention focused sei:

~ Die Person habe potentiell einen Exploit gefunden aber behalte es für sich (allerdings ohne Proof)

~ Diese angebliche findung, das CVE wäre als "high risk" einstufbar , den es würde ebenfalls Banksysteme übergreifend unsicherstellen (Preisgeld 6 stellig)

~ Es würde die gesamte Intel ME Lineup nach 10+ abgreifen.

~ TPM 2.0 als solches wäre gebrochen.

~ IntelBootGuard auf IFWI benützt nicht nur AMD & wird nicht nur in PCs verwendet.

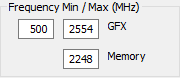

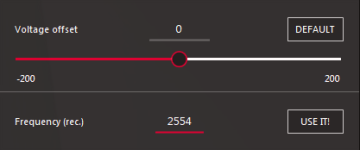

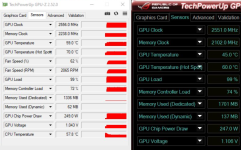

Ich denke, ich kenne langsam die Anforderungen für RDNA2. Es ist 1/10tel der Schwierigkeit von RDNA3.

Alleine schon dass es keinerlei information darüber gibt, was wo wie Aufgebaut sei // selbst wenn man es privat halten möchte

Betitel ich als Hoax. Das hier kann fast nie ein "single-user" Projekt werden, bei der Schwierigkeit.

Und als ReverseEngineer bei solch einer Challenge, wären sowas von viele Alarmglocken angehen, alleine schon wegen dem Preisgeld.

Ich sehe es als nicht realistisch dass ein unbekanner RE jemals darauf kommen wird. Nicht mal ein bekannter.

EDIT:

Um der Sache nochmal eine weitere Perspektive zu geben:

Fällt der AES256 Signature lock auf RDNA2 , sowie obendrauf der HMAC-SHA256 (PSP/ABL) welcher alles abgleicht.

Wären nicht nur die GPUs betroffen, sondern auch die APUs

Es würde Zugriff zu den APUs erlauben, und Viren könnten sich in der APU Firmware festhängen. Eine Katastrophe für RPL und weiteres.

Es würde erlauben, dass Nutzer bzw Viren jegliche modifizierte Firmware auf die APU/GPU laden, und somit macOS (opencore project) laufen. [WIP]

Desweiteren, würde es eine menge Probleme für alle Vendors verursachen, und logischerweise die Biosflashtools als unsicher einstufen.

Letzteres haben wir ja nun gesehen, wo AMD diese nicht mehr hergeben möchte. (Tut mir leid, haha)

Nein, absoluter Hoax

Den der Potentielle Schaden mit solchen Findungen, ist immens.

Ich verstehe wieso es so ist wie es ist, aber sehr wahrscheinlich mitbeteiligt, weswegen RDNA3 einfach nicht mehr brechbar ist.

EDIT2:

Was potentiell möglich wäre bei RDNA2, die Signatur irgendwann zu umgeben ~ wie bei RDNA1

Sehe ich als absolut unmöglich bei RDNA3.

Es gibt einen kleinen Funken Hoffnung, wenn RDNA2 guten Progress macht ~ diesen Guard zu umgehen. // Ohne die Signatur zu brechen;

Aber ich kann mir sehr sicher sein, dass der RDNA3 Signature bruch absolut unmöglich wäre und wenn, sofort gepatcht wird.

Einfach da der Schaden immens ist. Jetzt mal von der Freiheit des Hackers ausgenommen